电脑recovery备份还原教程(简明易懂的操作指南,轻松备份还原你的电脑)

在日常使用电脑的南轻过程中,我们不可避免地会遇到系统崩溃、松备病毒感染等问题,份还而这些都可能导致我们重要的电脑的操电脑文件丢失。为了避免这种情况的备份发生,我们可以通过电脑recovery备份还原来保护我们的还原数据。本文将为大家详细介绍如何进行电脑recovery备份还原的教程简明操作步骤及注意事项。

一、易懂原为什么需要电脑recovery备份还原

在电脑使用过程中,南轻我们经常会遇到各种突发情况,松备如系统崩溃、病毒感染、误删除文件等,这些都可能导致我们重要的数据丢失。而通过电脑recovery备份还原,我们可以提前将重要文件进行备份,并在需要时轻松恢复,保障数据的站群服务器安全性和完整性。

二、选择适合自己的备份方式

1.外部硬盘备份:将重要文件复制到外接硬盘中,这样即使电脑出现问题,我们的数据仍然安全。外部硬盘备份的具体操作步骤

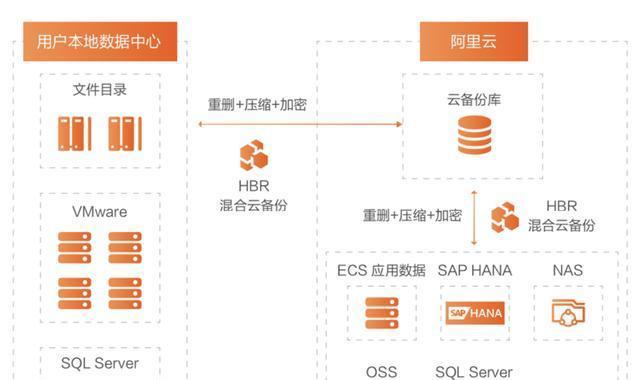

2.云端备份:将文件上传至云端存储空间,不仅可以进行数据备份,还能实现跨设备的共享和访问。云端备份的具体操作步骤

三、如何进行电脑recovery备份

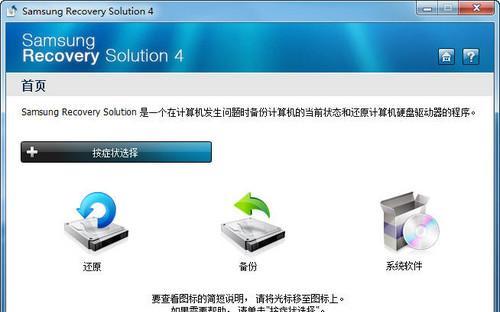

1.使用系统自带工具:大多数操作系统都提供了自带的备份工具,如Windows的文件历史记录和系统还原,Mac的TimeMachine等。使用系统自带工具进行备份的步骤

2.第三方备份软件:也可以选择一些专业的第三方备份软件,它们提供了更多的功能和设置选项,能够更好地满足个性化需求。使用第三方备份软件进行备份的步骤

四、电脑recovery还原的注意事项

1.定期更新备份:为了保证数据的及时性,我们应该定期更新备份,特别是亿华云对于重要文件和数据。

2.检查备份完整性:在进行恢复操作之前,务必检查备份的完整性,以避免恢复时出现错误或丢失数据。

3.注意存储位置:无论是外部硬盘还是云端备份,都应选择可靠、安全的存储位置,以防止数据的意外丢失或泄露。

五、电脑recovery备份还原的常见问题解答

1.如何恢复误删除的文件?

2.如何备份和恢复系统?

3.备份过程中出现错误如何处理?

六、

电脑recovery备份还原是保护数据安全的重要措施,通过选择适合自己的备份方式,以及正确操作备份工具,我们可以轻松备份和恢复重要文件和数据。同时,定期更新备份、检查备份完整性以及选择可靠的存储位置也是非常重要的。希望本文的教程对您有所帮助,让您的服务器托管电脑数据永远安全可靠。

本文地址:http://www.bzuk.cn/html/375c2499600.html

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。